花开花谢,人来又走,夕阳西下,人去楼空,早已物是人非矣。也许,这就是结局,可我不曾想过结局是这样;也许,这就是人生的意义,可我不曾想竟是生离死别。

严重程度:高 威胁程度:突破格式限制

错误类型:不提示

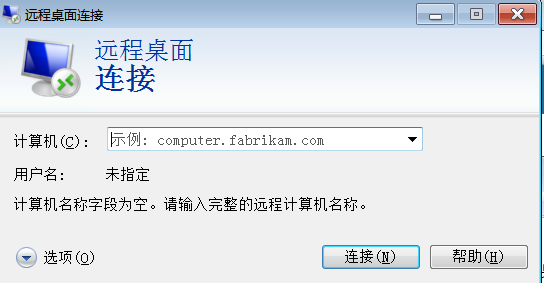

利用方式:客户机模式

受影响系统

Microsoft Windows Server 2003 IIS6.0

详细描述

把上传文件名改成X.asp;.jpg

直接IE访问就解析成ASP,也就是说把asp shell改成X.asp;.jpg在Microsoft Windows Server 2003 IIS6.0的环境下 会自动解析为asp。

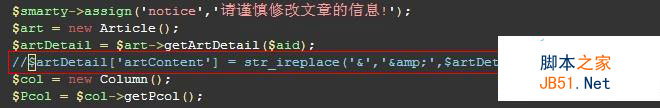

测试代码

一 隐藏shell 把shell的后缀改为.asp;.jpg欺骗管理员 已达到隐藏shell的目的 upload/。

二 上传拿shell 只限制于上传后文件名保持不改变的网站。

三 X.aspx;.jpg X.php;.jpg。

解决方案

...

by x2xnet

本文最新win2003 II6解析漏洞实战及应用到此结束。对我而言,写作是一种寄托,一种回忆,更深刻的回忆,更明显的。小编再次感谢大家对我们的支持!