乐观主义者从每一个灾难中看到机遇,而悲观主义都从每一个机遇中看到灾难。无论有多困难,都坚强地抬头挺胸,人生是一场醒悟,不要昨日,不要明天,只要今日。

脱壳过程感觉与Unpacking Saga的那个UnpackMe没有太大的不同。最明显的一点是,其中的异常多了很多。大部分是固定模式的int 3解码。因为一开始打算全程跟,所以一边跟一边修改去除junk code的IDC script,写OllyScript脚本,并用WinHex把解出的代码贴到ACProtect_Fixed.exe,在IDA中用Load File|Reload the input file加载后对照。

如果在OllyDbg110C下忽略所有异常,运行时报:

1. 关于int 3解码

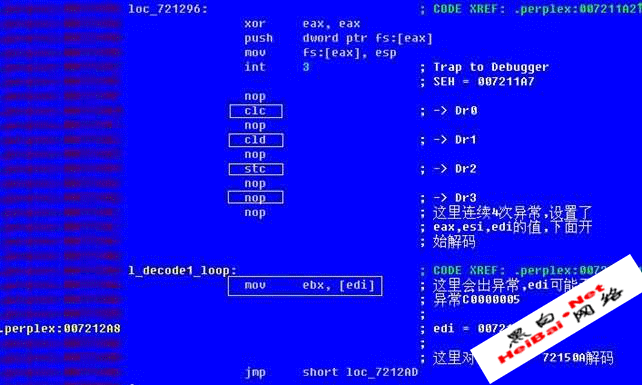

壳中有大量的int 3解码,一边执行一边解。具有相同的调用模式:

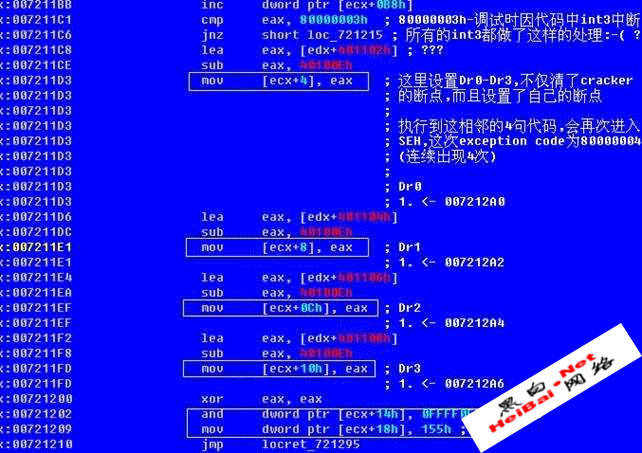

在int 3的SHE中(下面的div 0异常也是同一个SEH),当exception code为0x80000003时,在Dr0-Dr3中设置了新的值,即设置了4个硬件执行断点,就在紧临int 3下面的位置。这样执行到这4句,会触发4次异常。如果在这里F7过,SHE不会执行。

当由上面的4个断点引发异常时:

每次异常,会设置某个寄存器。4次异常处理必须执行,否则寄存器中没有正确值,下面的解码会失败。这样又顺便清除cracker的断点,是个不错的主意J。

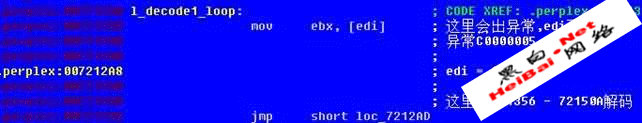

结束异常处理后,开始解码。格式是一样的,用的register不同。这里可以得到起始地址(。

在jnz下面的地址F4,然后查看前面用于寻址的寄存器的值,减1就是解码结束地址。

解完后跟着一个div 0异常。只有anti-debug作用,直接跳过即可。

2. 避开IAT加密

在第16个int 3的解码过程中,隐藏了IAT加密。其实在OllyDbg的状态栏可以看到这附近有不少dll被加载了。

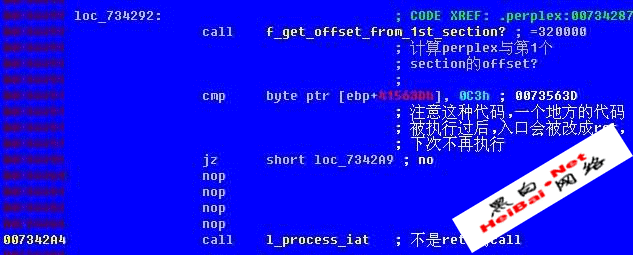

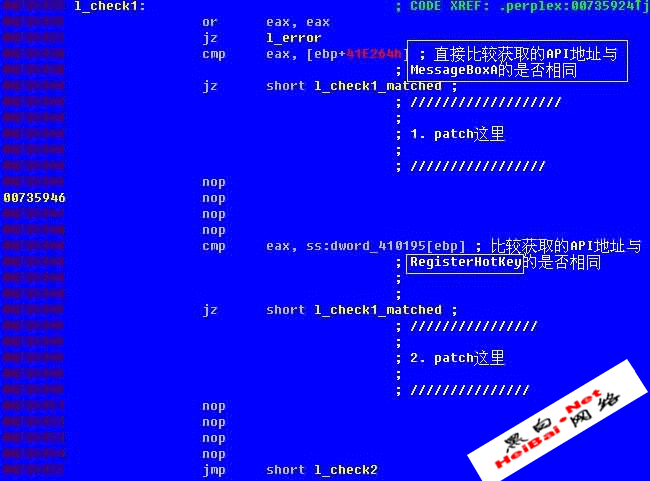

有4处检查,决定是否特殊处理。在用GetProcAddress得到API的地址后,开始检查。是否为特殊的API?

以上就是ACProtect Professional 1.3C 主程序脱壳(1)(图) 。生活的真谛在于创新,生活的理想在于远大,生活的艺术在于选择,生活的步履在于踏实,生活的乐趣在于追求,生活的安乐在于平淡,人生有时就是一场戏,有高潮,有低谷,每个人在这场戏中的角色是不同的,有的人是主角,有的人是配角,并不是主角就一定有好戏,配角也有出彩的时候,与人相处,追求和谐,就如水一样,无形却能演变五彩缤纷,无味却能演绎万味俱佳。更多关于ACProtect Professional 1.3C 主程序脱壳(1)(图) 请关注haodaima.com其它相关文章!