漏洞描述:

dedecms早期版本后台存在大量的富文本编辑器,该控件提供了一些文件上传接口,同时dedecms对上传文件的后缀类型未进行严格的限制,这导致了黑客可以上传WEBSHELL,获取网站后台权限。【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测,如果您自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示】

下面跟大家分享一下这个漏洞的修复方法:

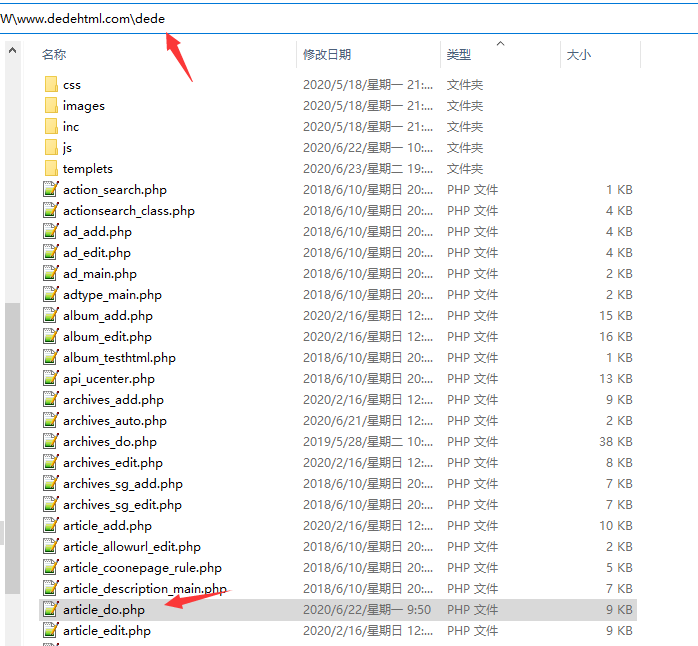

首先找到并打开后台管理dede目录下的media_add.php文件,在里面找到如下代码:

$fullfilename = $cfg_basedir.$filename;

在其上面添加一段如下代码:

if (preg_match('#\.(php|pl|cgi|asp|aspx|jsp|php5|php4|php3|shtm|shtml)[^a-zA-Z0-9]+$#i', trim($filename))){

ShowMsg("你指定的文件名被系统禁止!",'java script:;');

exit();

}

以上就是阿里云提示织梦后台文件media_add.php任意上传漏洞如何解决办法。人生就是这样,你觉得一切都准备就绪了,认为自己可以为自己的理想去拼搏一把的时候老天爷却跟你开一个大大的玩笑,让你输的连苦笑的力气都没有。更多关于阿里云提示织梦后台文件media_add.php任意上传漏洞如何解决办法请关注haodaima.com其它相关文章!