春天来了,花园里开满了花,有梅花,有迎春花,有山茶花,有丁香花,真是太好看了。

最近很多人反馈说阿里云后台提示织梦common.inc.php文件SESSION变量覆盖漏洞会导致SQL注入,黑客可以直接从SESSION[SESSION[sqlhash]获取值作为$query带入SQL查询,这个漏洞的利用前提是session.auto_start = 1即开始了自动SESSION会话,下面告诉大家怎么修复这个漏洞:

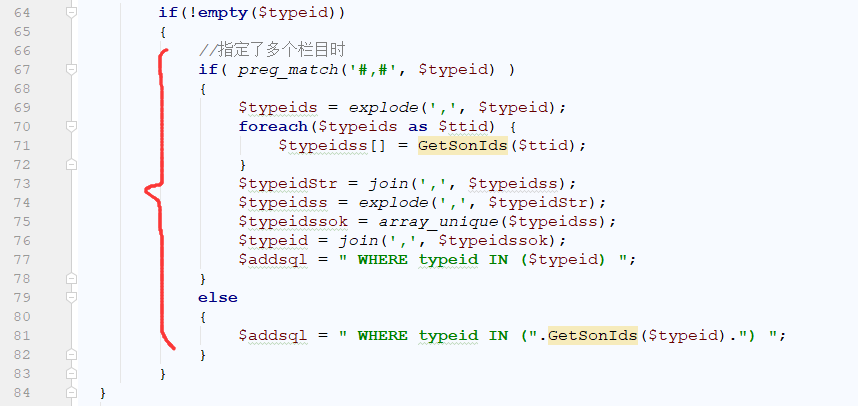

首先找到并打开/include/common.inc.php文件,在里面找到如下代码:

|

|

将其替换为如下代码:

|

|

修改完成后保存并替换原来的文件就可以了,希望对大家有所帮助。

到此这篇关于织梦DedeCMS common.inc.php文件SESSION变量覆盖漏洞如何解决办法就介绍到这了。如果在胜利前却步,往往只会拥抱失败;如果在困难时坚持,常常会获得新的成功。更多相关织梦DedeCMS common.inc.php文件SESSION变量覆盖漏洞如何解决办法内容请查看相关栏目,小编编辑不易,再次感谢大家的支持!