dedecms的/dedecms/member/album_add.php文件中,对输入参数mtypesid未进行int整型转义,导致SQL注入的发生。

打开文件:/member/album_add.php

找到代码:

$description = HtmlReplace($description, -1);//2011.06.30 增加html过滤 (by:织梦的鱼)

修改为:

$description = HtmlReplace($description, -1);//2011.06.30 增加html过滤

$mtypesid = intval($mtypesid);

大功告成,修改文件前请做好文件备份。

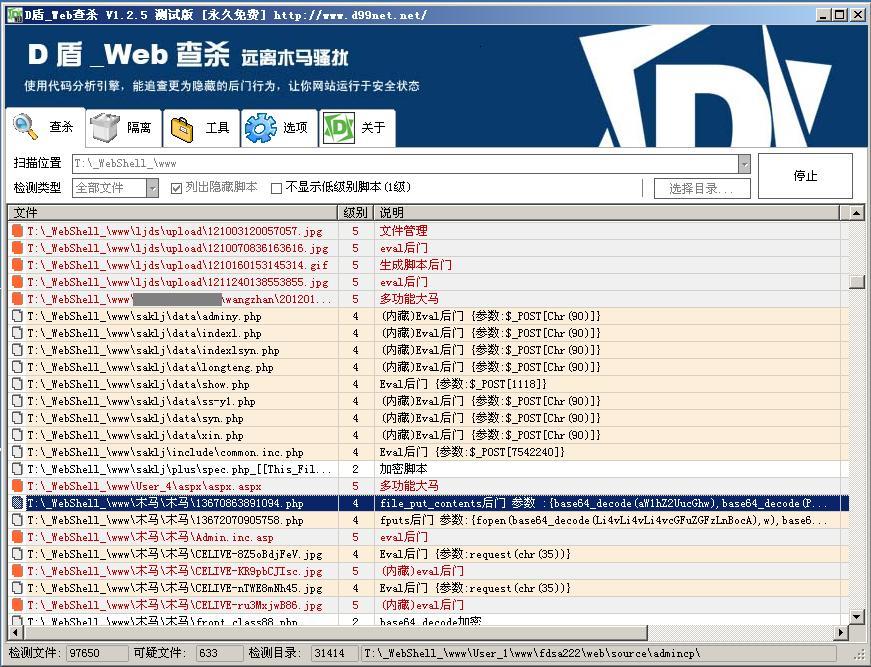

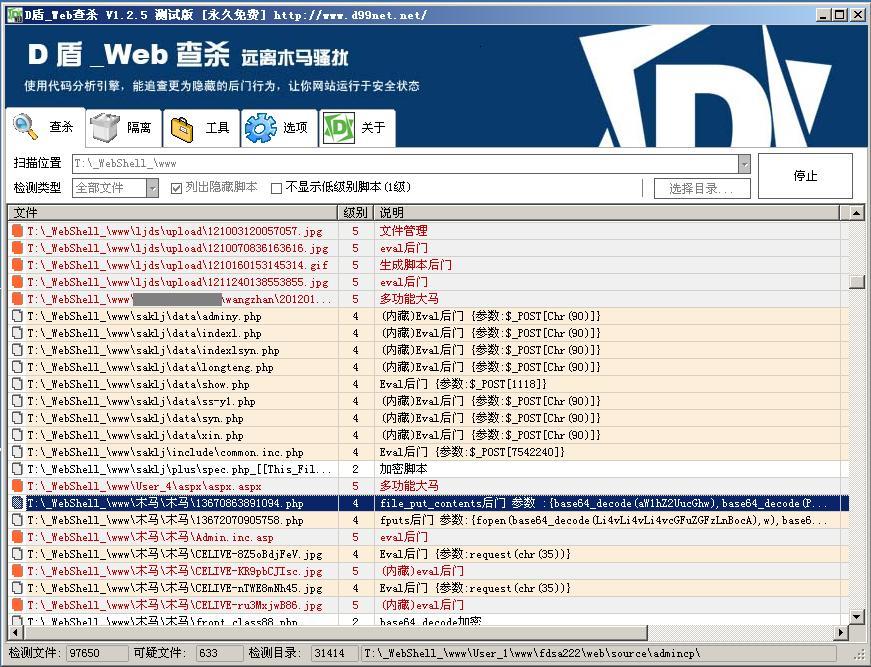

推荐D盾—WEB查看工具:

软件使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的WebShell后门行为。

引擎特别针对,一句话后门,变量函数后门,${}执行 ,`执行,

preg_replace执行,call_user_func,file_put_contents,fputs 等特殊函数

的参数进行针对性的识别,能查杀更为隐藏的后门,

并把可疑的参数信息展现在你面前,让你能更快速的了解后门的情况

新版特别针对 dedecms 的{dede:php}{/dede:php}代码加入了识别!

软件加入隔离功能,并且可以还原!

如有不能识别的webshell请使用上传样本功能上传给我们,我们将后期加入识别!

下载:http://www.d99net.net/down/WebShellKill_V1.4.1.zip

以上就是dedecms SQL注入漏洞 member/album_add.php 修复。成功者都是想尽一切办法往前走,哪怕是半步。更多关于dedecms SQL注入漏洞 member/album_add.php 修复请关注haodaima.com其它相关文章!