《Hardening Windows》的作者Jonathan Hassell进行了一次检查表式的网上直播,概述了你现在马上可以采取,用以强化Windows Server 2003功能的15个步骤,以更好的应对各种威胁。我们现在就来看看Jonathan的15个步骤以及他提到的一些要点。

第1步:严格对待密码

要点:鼓励大家使用口令,并且使用的密码不少于15个字符,以此来更好的强化密码验证技术。

第2步:通过组策略来使用Windows XP软件限制策略

要点:使用组策略来阻止所有相关的脚本扩展,特别是禁止恶意程序(cmd.exe和Regedit.exe)。

第3步:启用Internet连接防火墙(ICF)

要点:你公司中几乎每一台机器都会受益于防火墙。ICF只拦截进入的网络流量,使用状态包检测,可以让你强行打开一些特殊的端口。

第4步:去掉LM哈希

要点:为了消除LM哈希,你需要一个含有至少15个字符的密码,并且要开启安全选项中的“网络安全:在下次更改密码时不存储LAN Manager的哈希值”这个选项。

第5步:加强TCP/IP协议栈

要点:不要直接将Windows系统连接到Internet。相反,你应该为TCP连接增加内存,减少三次握手(3-way handshakes)所造成的超时值。

第6步:强制实行SMB签名

要点:SMB签名将有助你防止中间人攻击。

第7步:强化网络策略

要点:您应该启用这项设置:“不允许SAM的匿名枚举”,禁用这项设置:“允许匿名的SID / Name转换。”这可能是考虑到用隐晦带来安全(security by obscurity),但它却是强化Windows系统功能的一个重要组成部分。

第8步:使用软件更新服务(SUS)

要点:你应该一直使用SUS或其他补丁管理系统,来接收、分配和安排最新发布的补丁。

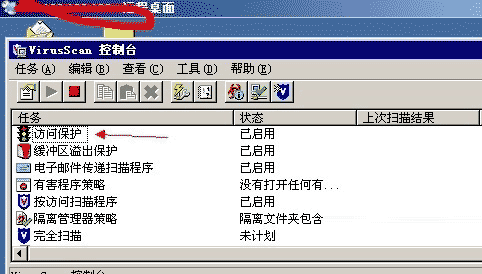

第9步:隔离与清除

要点:这是非常重要的一步。在使用网络访问隔离控制时,你应该限制或禁止某些客户资源,把没有隔离的客户放在一个holding bin里来验证系统的属性,并在它们被允许连接到网络以前,提供相应的资源,最终修正被发现的问题。

第10步:做好最坏的打算

要点:为了做好系统崩溃的打算,你应该使用脚本来建立系统基本框架的80%,并且留更多的时间给自己手动地建立其余的20%。

第11步:获取组策略管理控制台

要点:使用组策略来设置整体的安全策略,现在比以往更容易了——你应该好好利用这个优势。

第12步:使用微软基准安全分析器(MBSA)

要点:这是一个很方便的工具,可以用来扫描计算机上不安全的配置。微软会对它进行不断的更新,并且它也支持许多其他的产品。

第13步:熟悉IPsec

要点:IP的使用越广泛就越要注意对其进行加密。您应该使用IPsec来保护服务器之间的传输、客户端之间的信道以及任何两端都会识别Ipsec的点到点IP传输。

第14步:使用Internet信息服务(IIS)6.0

要点:由于许多新的安全改进,IIS最终为完美托管做好了准备。

第15步:使用Windows Server 2003 Service Pack 1

要点:针对在2005年中期发布的版本,其改进的地方包括一个安全配置向导和远程客户端隔离。

以上就是15步安全强化win2003服务器。除了少许的天份之外,大多是靠努力得来的“三分天才,七分努力。”是成功不变的法则,一个不愿或不肯努力的人,比起原地踏步,还要糟糕,所以要好好把握一分一秒的时刻,作为迈向下一步的准备,如此才能扎实稳固。更多关于15步安全强化win2003服务器请关注haodaima.com其它相关文章!